Специалисты компании BitDefender сообщили об обнаружении в официальном магазине приложений Google Play программ, содержащих троян Android.Trojan.MKero.A. Эта малварь известна экспертам еще с 2014 года и способна обходить систему CAPTCHA.

В прошлом году, по данным BitDefender, троян MKero.A поразил в основном страны Восточной Европы, в числе которых была и Россия. Тогда троян распространялся в социальных сетях и через сторонние, неофициальные магазины приложений. Сейчас все иначе. Авторы вредоноса нашли способ обойти систему Google Bouncer, использующуюся для проверки приложений, так что теперь троян содержится в легальных приложениях Google Play.

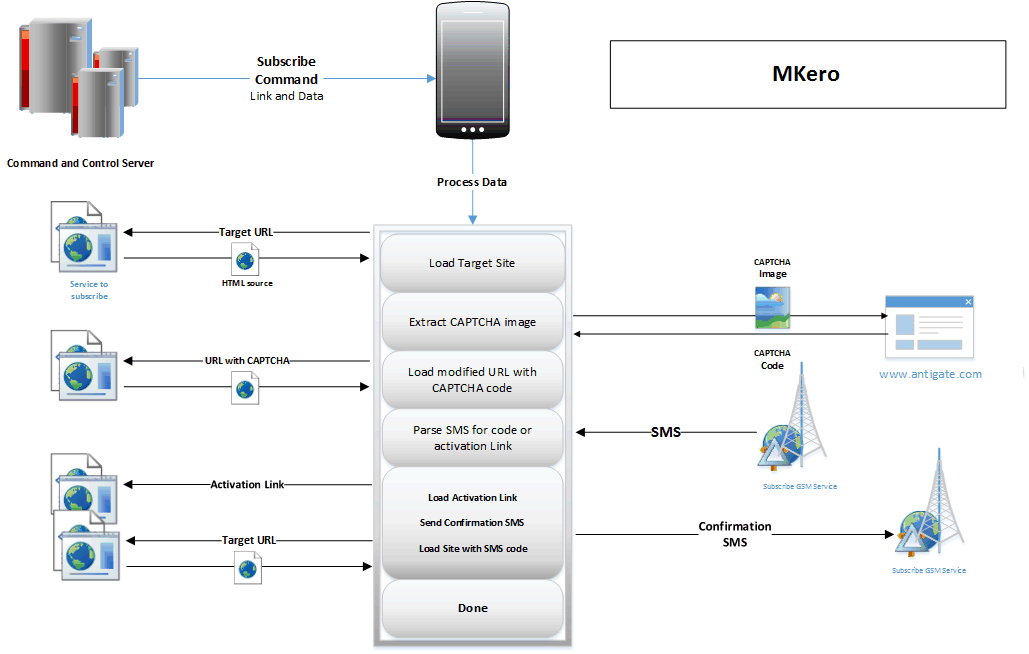

Отличительная особенность MKero.A – умение проходить систему CAPTCHA. Дело в том, что вредонос никак не проявляет себя на зараженном устройстве, зато подписывает своих жертв на различные платные сервисы. Эти сервисы, в ходе оформления подписки, в свою очередь, просят ввести символы с картинки. Для решения данной задачи, MKero.A перенаправляет запрос CAPTCHA на Antigate.com. Данный сервис предлагает свои услуги по ручному распознаванию текста с изображений. Стоимость данной услуги авторы сервиса оценивают в 0.7USD за 1000 изображений, в зависимости от объема. То есть около 2 копеек за каждую картинку.

Оказалось, такая тактика прекрасно работает. На данный момент у приложений, зараженных трояном, насчитывается от 100 до 500 тысяч установок. По приблизительным подсчетам экспертов, финансовые потери жертв хакеров составляют $250 000, если каждую жертву подписали, как минимум, на один премиум-сервис.

Специалисты BitDefender приводят список опасных приложений, найденных в Google Play:

1. irontubegames.tower3d

Version: 8 1.0.8 – MD5: c8455e21d9768d5976fdfe867605a8de

2. likegaming.rd

Version: 3 1.3 – MD5: e3b1ecb491ecf424358ead583b21d8f6

Version: 5 1.5 392d9472352a1af31acde7cbb26c854e

3. likegaming.gtascs

Version: 1 1.0 – MD5: 14cdf116704af262174eb0678fd1b368

4. likegaming.rcdtwo

Version: 4 1.3 – MD5: 869624aeef3a9c848ed4e657dc852fff

Version: 7 1.6 – MD5: 39b84a45e82d547dc967d282d7a7cd1e

Version: 5 1.4 – MD5: 3692d7b6e121d36106f808622cdd52e7

5. likegaming.rcd

Version: 10 1.8 – MD5: 0460d0a51dcf3e4b16c2303d5c36e0ee

Version: 6 1.4 – MD5: 569c4a7a0309477c7b17fb549b4a956a

Version: 7 1.5 – MD5: f6c0409fffa4a8f5ca6b4f444bae297c

Version: 8 1.6 – MD5: df32f9d5ff0572a8f40d8d9edadb1968

Version: 9 1.7 – MD5: 61f0c2e4eaa49dd49c43f2caef83b1bf

6. likegaming.ror

Version: 9 1.6.0.3 MD5: 7238fc5f14bdee958c7b41b13d6f3ca8

Version: 10 1.6.0.4 MD5: 69820ddcab4fe0c6ff6a77865abf30b9

7. uberspot.a2048mk

Version: 19 1.96 – MD5: 72ba0eef80e7abe28ff8ab40ffb301d2

Источник: xakep.ru

Комментариев нет:

Отправить комментарий